Desvendando o CAASM: entenda o que é a tecnologia e seus diferenciais

Estamos o tempo todo conectados, seja para interagir, pagar uma conta, pedir comida e, até mesmo, realizar atividades mais complexas. No mundo corporativo não é diferente, ou melhor, essas mudanças chegaram de forma ainda mais acentuada!

Hoje diversas empresas realizam grande parte dos seus processos utilizando ferramentas digitais e, por esse motivo, a diversidade de ativos cibernéticos aumentou significativamente, englobando desde sistemas internos até recursos em cloud (nuvem) e dispositivos IoT (Internet das Coisas).

Mas, como sabemos, com as transformações também vêm os desafios e, neste caso, o principal está relacionado à unificação e à atualização desses ativos, assim como o gerenciamento e a proteção contra ameaças cibernéticas, que se tornaram uma tendência mundial atribuída a inúmeros fatores, dentre eles: aumento da interconectividade global, avanço tecnológico, maior dependência de sistemas digitais e aprimoramento dos cibercriminosos.

Diante desse cenário de visibilidade limitada e imprecisa, dos desafios em acompanhar as mudanças contínuas, dos problemas em avaliar adequadamente os riscos associados a cada ativo e da falta de sincronização efetiva entre diferentes equipes de cibersegurança nesse tipo de gestão, surgiu o CAASM, do inglês, Cyber Asset Attack Surface Management (Gerenciamento da Superfície de Ataque de Ativos Cibernéticos), que tem revolucionado a cibersegurança das empresas.

Para se ter uma ideia da relevância desse assunto, um levantamento da empresa Gartner revela que, até o ano de 2026, cerca de 20% das empresas terão mais de 95% de visibilidade de todos os seus ativos, que serão priorizados pela cobertura de risco e controle através da implementação do CAASM, contra menos de 1% em 2022.

Quer entender melhor o conceito básico dessa tecnologia emergente e como ela se diferencia do EASM (Gerenciamento de Superfície de Ataque Externo) e do DRPS (Serviços de Proteção de Risco Digital)? Continue a leitura deste artigo!

Nesse artigo falamos sobre:

Definindo o CAASM

Por meio de integrações via API (Interface de Programação de Aplicação) com ferramentas já existentes na organização ou por meio de funcionalidades nativas, o CAASM possibilita a visualização de todos os ativos (internos e externos) de forma consolidada.

Além disso, o Gerenciamento da Superfície de Ataque de Ativos Cibernéticos facilita a descoberta de lacunas de cobertura e escopo para ferramentas de segurança, como avaliação de vulnerabilidades e ferramentas de EDR (Endpoint Detection and Response), reparando assim possíveis pontos cegos que possam representar uma ameaça para a empresa.

Ao implementar o CAASM, as empresas se libertam das limitações dos sistemas internos e da coleta manual de dados. Isso significa que as lacunas de segurança podem ser corrigidas de forma manual ou automatizada, fazendo com que as equipes otimizem seu tempo e recursos para outras tarefas mais estratégicas.

Com essa abordagem, as organizações ganham uma visão completa de seu inventário de ativos de informação e do nível de segurança dos mesmos, garantindo o gerenciamento da superfície de ataque e a priorização para a correção de vulnerabilidades e adequação de ambientes desatualizados ou sem os devidos controles. Em outras palavras, o CAASM assume o controle da segurança cibernética da sua empresa de forma mais proativa e eficiente.

Conheça o nosso CAASM clicando aqui!

CAASM, EASM e DRPS: abordagens que você precisa conhecer

Você sabia que existem diferentes abordagens além do CAASM?

Aqui, estamos falando do EASM e do DRPS!

Mas, antes de prosseguirmos com a diferença entre essas três abordagens, é importante resumirmos o que é ASM (Gerenciamento de Superfície de Ataque). Como você pode ver na imagem abaixo, trata-se de um conjunto de processos pelos quais é realizado o gerenciamento do nível de exposição a ataques cibernéticos em uma organização. O Gartner, em seu recente relatório Innovation Insight for Attack Surface Management, define o ASM como o pilar central de uma estratégia mais ampla de gerenciamento de exposição.

Para se aprofundar no tema ASM (Gerenciamento da Superfície de Ataque), leia também este conteúdo!

Uma gestão eficaz da superfície de ataque depende da capacidade de identificar e monitorar de maneira clara e abrangente todos os ativos digitais, internos e externos. Isso inclui a constante avaliação de vulnerabilidades, monitoramento de ameaças e a integração de dados de diferentes fontes para uma visão holística e atualizada da segurança digital. Por esse motivo, a ASM é composta por três componentes principais: CAASM, que já definimos anteriormente e é o foco desse conteúdo, EASM e DRPS.

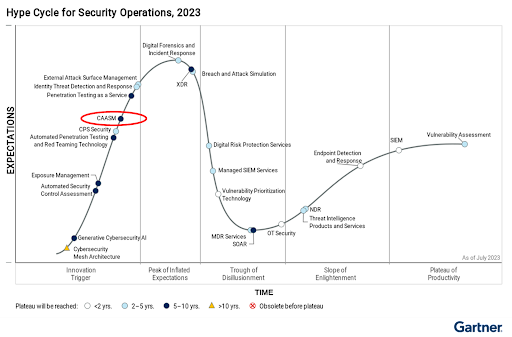

Escolher qualquer uma dessas tecnologias exige a avaliação de fatores diversos, como necessidades específicas, pegada digital, natureza dos ativos e o atual cenário de riscos cibernéticos que a sua organização se encontra. Cada um desses componentes desempenha seu papel de extrema importância na abordagem eficaz da segurança cibernética e, neste gráfico abaixo, a Gartner classifica cada um desses itens em momentos diferentes de mercado.

Fonte:Gartner

Empresas que possuem uma superfície de ataque externa significativa, por exemplo, podem obter mais vantagens ao utilizar o EASM, enquanto aquelas com ativos internos complexos podem considerar o CAASM como a melhor estratégia. Já as organizações que buscam uma proteção extensiva, devem explorar soluções DRPS, as quais estão ligadas mais à inteligência de ameaças, uma vez que elas monitoram um espectro de riscos externos à empresa, incluindo exposição não autorizada de dados, sites falsificados e outras atividades fraudulentas.

Diferenças pontuais entre estas três abordagens:

Escopo

- EASM: foco em ativos públicos (sites, APIs) para identificar os ativos e as vulnerabilidades externas.

- CAASM: amplia a cobertura do EASM para ativos internos, fornecendo uma visão holística da superfície de ataque da organização.

- DRPS: foca na superfície que não está no controle da organização, monitorando canais digitais para proteger contra uma gama diferente de riscos.

Técnicas

- EASM: reconhecimento, verificação de vulnerabilidades e inteligência de ameaças para identificar vulnerabilidades externas.

- CAASM: mapeamento de ativos, avaliação de vulnerabilidade, classificação por criticidade e estratégias de redução de risco para ativos internos e externos.

- DRPS: combina inteligência avançada contra ameaças, monitoramento da deep e dark web, e técnicas de proteção de marca para identificar tentativas de fraudes.

Benefícios

- EASM: maior visibilidade e proteção de ativos públicos, reduzindo o risco de ataques externos.

- CAASM: visão holística da superfície de ataque, permitindo uma resposta mais eficaz às ameaças internas e externas.

- DRPS: proteção abrangente contra riscos digitais em diversos canais, minimizando perdas e danos à reputação.

Integração

- EASM: usa técnicas, como varredura automatizada, reconhecimento e inteligência de ameaças para identificar e avaliar riscos associados a ativos expostos externamente.

- CAASM: assim como o EASM, porém com foco externo e interno, além de oferecer integrações com outras fontes de dados e ferramentas de service desk.

- DRPS: utiliza fontes de dados externas e as consolidam para identificar os riscos digitais, e pode-se integrar com sistemas de gestão de riscos.

Pode-se observar que as três soluções se complementam, pois juntas oferecem uma defesa mais robusta e eficiente para reduzir a sua superfície de ataque, mitigar vulnerabilidades e proteger ativos digitais.

No entanto, reiteramos que a escolha da solução ou combinação de soluções ideais, depende das necessidades específicas da sua organização e do momento em que está, por isso, contar com uma empresa parceira que ajuda no direcionamento dessa decisão, é uma alternativa inteligente.

Quer descobrir como essas práticas proativas de gerenciamento de superfície de ataque podem ajudar a melhorar significativamente a segurança cibernética do seu negócio perante o cenário dinâmico de ameaças atual? Confira a segunda parte desse artigo aqui, onde explicamos como é feita a aplicação prática do CAASM!

Você também pode curtir isso:

Postagens Recentes

- Desvendando o CAASM: saiba como as aplicações dessa técnica podem blindar sua empresa

- Desvendando o CAASM: entenda o que é a tecnologia e seus diferenciais

- Protegendo a Tecnologia Operacional: Desafios e Estratégias de Segurança.

- Automatize sua Segurança da Informação com o GAT Core

- 6 passos para a Gestão de Conformidade com a LGPD

Av. Angélica, 2582 – 2° Andar

Bela Vista – São Paulo/SP

CEP 01228-200

+55 (11) 4395-1322

[email protected]

Siga-Nos